Šta se dešava sa ransomwareom: Raste broj ransomwarea ali kvalitet je u padu

Vesti, 28. 9. 2016.

Većina velikih igrača u industriji ransomwarea ulaže veliki napor u sticanje ali i očuvanje dobre reputacije njihovih ransomwarea. Na primer, ljudi koji stoje iza ransomwarea Cerber poznati su po odličnom korisničkom servisu. Veliki igrači nastoje da proces enkripcije fajlova na zaraženom računaru bude bez greške koju bi iskoristili istraživači malvera da bi napravili besplatne alate koji žrtvama mogu pomoći da vrate fajlove. Neki ransomwarei često pokušavaju da profitiraju od reputacije velikih igrača. Tako Power Worm i TeslaCrypt 2 koriste poruku o otkupnini po kojoj je prepoznatljiv čuveni CryptoWall. Dalje

Većina velikih igrača u industriji ransomwarea ulaže veliki napor u sticanje ali i očuvanje dobre reputacije njihovih ransomwarea. Na primer, ljudi koji stoje iza ransomwarea Cerber poznati su po odličnom korisničkom servisu. Veliki igrači nastoje da proces enkripcije fajlova na zaraženom računaru bude bez greške koju bi iskoristili istraživači malvera da bi napravili besplatne alate koji žrtvama mogu pomoći da vrate fajlove. Neki ransomwarei često pokušavaju da profitiraju od reputacije velikih igrača. Tako Power Worm i TeslaCrypt 2 koriste poruku o otkupnini po kojoj je prepoznatljiv čuveni CryptoWall. Dalje

Ruski haker prodaje jeftini ransomware Karmen na Dark Webu

Opisi virusa, 20. 4. 2017.

Ransomware godinama ugrožava korisnike interneta, a poslednjih godina ova vrsta malvera postao je omča oko vrata svih, od kompanija, bolnica, banaka do običnih korisnika širom sveta od kojih kriminalci izvlače milione dolara. Sofisticirani bankarski trojanci čiji razvoj zahteva mnogo vremena, truda i znanja, i dalje se koriste za krađu novca od banaka i njihovih korisnika. Ipak, trenutno najlakši način za zaradu kome sajber kriminalci rado pribegavaju je ransomware. Situacija sa ransomwareima se dodatno zakomplikovala pojavom servisa - Ransomware as a Service (RaaS), koji omogućava i onima koji nemaju ili imaju... Dalje

Ransomware godinama ugrožava korisnike interneta, a poslednjih godina ova vrsta malvera postao je omča oko vrata svih, od kompanija, bolnica, banaka do običnih korisnika širom sveta od kojih kriminalci izvlače milione dolara. Sofisticirani bankarski trojanci čiji razvoj zahteva mnogo vremena, truda i znanja, i dalje se koriste za krađu novca od banaka i njihovih korisnika. Ipak, trenutno najlakši način za zaradu kome sajber kriminalci rado pribegavaju je ransomware. Situacija sa ransomwareima se dodatno zakomplikovala pojavom servisa - Ransomware as a Service (RaaS), koji omogućava i onima koji nemaju ili imaju... Dalje

Kako je eksperiment sa ransomwareima pošao po zlu: žrtve ransomwarea EDA2 ne mogu da vrate fajlove

Opisi virusa, 25. 1. 2016.

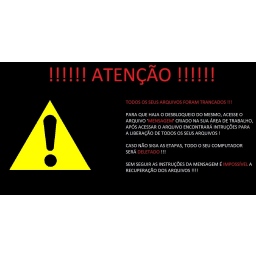

Sajber kriminalci su iskoristili open-source kod ransomwarea EDA2 i napravili ransomware Magic, koji se od pre nekoliko dana koristi u napadima. Ovo je drugi put da se ovako nešto dešava sa kodom ransomwarea čiji je autor turski istraživač Utku Sen, koji je iz edukativnih razloga objavio kodove dva svoja ransomwarea koje je nazvao Hidden Tear i EDA2. Ransomware RANSOM_CRYPEAR.B koji je baziran na kodu Hidden Tear ransomwarea počeo je da se primenjuje u napadima pre dve nedelje. Dalje

Sajber kriminalci su iskoristili open-source kod ransomwarea EDA2 i napravili ransomware Magic, koji se od pre nekoliko dana koristi u napadima. Ovo je drugi put da se ovako nešto dešava sa kodom ransomwarea čiji je autor turski istraživač Utku Sen, koji je iz edukativnih razloga objavio kodove dva svoja ransomwarea koje je nazvao Hidden Tear i EDA2. Ransomware RANSOM_CRYPEAR.B koji je baziran na kodu Hidden Tear ransomwarea počeo je da se primenjuje u napadima pre dve nedelje. Dalje

Otkriven ransomware PokemonGO za Windows

Opisi virusa, 17. 8. 2016.

Bilo je samo pitanje vremena kada će PokemonGo biti iskorišćen da bi se napravio ransomware koji će iskoristiti veliko interesovanje ljudi za ovu igru. Upravo je to uradio autor novootkrivenog ransomwarea Pokemon GO (Hidden-Tear) koga je otkrio Majkl Gilespi, a koji se predstavlja kao PokemonGO za Windows. Ransomware se širi kao fajl PokemonGo.exe, sa ikonom simpatičnog Pikačua. Klik na ovaj exe fajl započinje proces enkripcije. Inače, ovaj ransomware je baziran na projektu Hidden Tear, ransomwareu... Dalje

Bilo je samo pitanje vremena kada će PokemonGo biti iskorišćen da bi se napravio ransomware koji će iskoristiti veliko interesovanje ljudi za ovu igru. Upravo je to uradio autor novootkrivenog ransomwarea Pokemon GO (Hidden-Tear) koga je otkrio Majkl Gilespi, a koji se predstavlja kao PokemonGO za Windows. Ransomware se širi kao fajl PokemonGo.exe, sa ikonom simpatičnog Pikačua. Klik na ovaj exe fajl započinje proces enkripcije. Inače, ovaj ransomware je baziran na projektu Hidden Tear, ransomwareu... Dalje

Kriminalci zloupotrebili kod ransomwarea Hidden Tear koji je objavljen iz ''edukativnih razloga''

Opisi virusa, 20. 1. 2016.

Prošlog avgusta, turski istraživač Utku Sen objavio je na GitHub kod svog ransomwarea koga je napravio iz "edukativnih razloga". Ransomware je nazvan Hidden Tear, i prema rečima njegovog tvorca, on je bio mamac za autore ransomwarea koji je trebalo da ih privuče da koriste njegov kod umesto da napišu svoj. Trik je bio u tome što Hidden Tear sadrži kriptografski propust koji bi omogućio turskom istraživaču da kasnije dešifruje fajlove ako se dogodi da neko iskoristi njegov kod. Dalje

Prošlog avgusta, turski istraživač Utku Sen objavio je na GitHub kod svog ransomwarea koga je napravio iz "edukativnih razloga". Ransomware je nazvan Hidden Tear, i prema rečima njegovog tvorca, on je bio mamac za autore ransomwarea koji je trebalo da ih privuče da koriste njegov kod umesto da napišu svoj. Trik je bio u tome što Hidden Tear sadrži kriptografski propust koji bi omogućio turskom istraživaču da kasnije dešifruje fajlove ako se dogodi da neko iskoristi njegov kod. Dalje

![Kako izgleda pljačka bankomata uz pomoć malvera i SMS poruka [VIDEO]](/thumbs/v1_4814_Symantec1.png)