Kako hakovati ransomware Petya i vratiti fajlove bez plaćanja kriminalcima

Opisi virusa, 12.04.2016, 01:30 AM

Ransomware Petya pojavio se prošlog meseca kada je privukao pažnju zbog toga što se njegov način rada veoma razlikuje od onoga što smo viđali kod drugih ransomwarea. Umesto da šifruje fajlove na računaru i objavi obaveštenje o otkupu, Petya restartuje računar, ali pre toga menja MBR hard diska i i šifruje ceo hard disk.

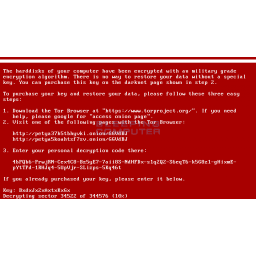

Računar je praktično “zaglavljen” u stadijumu pre bootovanja. Da bi korisnik mogao da pristupi svojim fajlovima, treba da plati otkup, posle čega će dobiti lozinku.

Međutim, zahvaljujući dvojici istraživača Leu Stounu i Fabijanu Vozaru, za žrtve ransomwarea Petya nije sve izgubljeno.

Ovaj prvi je na Twitteru objavio da je pokrenuo dva web sajta na kojima žrtve mogu dobiti lozinku za dešifrovanje.

Problem je što korisnici moraju da izvuku neke informacije sa hard diska, što je teško čak i za profesionalce. Ali taj problem nije nemoguće rešiti zahvaljujući alatu koji je napravio Fabijan Vozar, iz Emsisofta.

Prvo što treba uraditi je povezati inficirani hard disk sa drugim računarom. Taj računar mora da radi sa Windowsom da bi Vozarov alat radio. Alat, a reč je ustvari o programu nazvanom Petya Sector Extractor, skenira hard diskove tražeći ranosmware Petya i izvlači informacije potrebne za krekovanje ransomwarea.

Kada Petya Sector Extractor otkrije hard disk inficiran Petya ransomwareom, treba kliknuti na dugme “Copy Sector”. To će određeni deo hard diska kopirati u privremenu memoriju. Sada žrtva može da ode na jedan od dva pomenuta web sajta i da pritiskom na tastere Ctrl + V iskopira sektor hard diska u polje u kome piše “Base64 encoded 512 bytes verification data.”

Tada se treba vratiti na Petya Sector Extractor i kliknuti na drugo dugme na kome piše “Copy Nonce”. Zatim ponovo na web sajt i ponovo uneti informacije u manje polje ispod onog prvog na kome piše “Base64 encoded 8 bytes nonce”.

Kada su oba polja popunjena odgovarajućim podacima, treba kliknuti na “Submit” i čekati da algoritam završi posao.

Kada žrtva dobije lozinku za dešifrovanje, inficirani hard disk treba vratiti u računar iz koga je uzet i pokrenuti računar. Kada se pojavi crveni ekran sa obaveštenjem o infekciji i otkupu, treba unesti lozinku i pritisnuti taster Enter.

MBR hard diska će biti tako otključan, podaci dešifrovani i žrtva neće morati da plaća otkup.

Izdvojeno

Novi, opasni trojanac koji krade lozinke širi se preko YouTube-a

.jpg)

Istraživači bezbednosti iz CYFIRMA otkrili su novi malver nazvan Neptun RAT koji inficira Windows uređaje i krade lozinke. Malver koga bezbednosni ... Dalje

Novi malver koji krade lozinke širi se preko YouTube-a

.jpg)

Novootkriveni malver za krađu informacija pod nazivom Arcane Stealer krade mnoštvo korisničkih podataka, uključujući podatke za prijavljivanje z... Dalje

Novi malver MassJacker krije se u piratskom softveru

.jpg)

Korisnici koji traže piratski softver mete su napada koji rezultiraju infekcijom novim malverom pod nazivom MassJacker. Prema nalazima kompanije Cybe... Dalje

Hakeri koriste Google Docs i Steam za kontrolu malvera koji kradu lozinke

Google Docs i druge pouzdane platforme se koriste za skrivenu kontrolu malvera koji kradu, lozinke, logove ćaskanja i osetljive podatke (infostealer... Dalje

BlackLock je nova opasna ransomware banda

Istraživači iz kompanije za sajber bezbednost Reliaqest upozoravaju na ekstremno opasnu ransomware bandu BlackLock koja se pojavila u martu prošle ... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a