Bankarski trojanac Dridex je prošlost, evo zašto su ga kriminalci zamenili ransomwareom Locky

Vesti, 11.03.2016, 01:00 AM

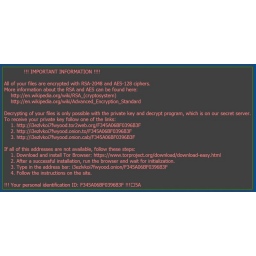

Kada su pre mesec dana istraživači iz firme Palo Alto Networks objavili da se bot mreža koja se godinama koristila za širenje bankarskog trojanca Dridex sada koristi za širenje novog ransomwarea nazvanog Locky, niko nije imao odgovor na pitanje šta se dešava i da li je ta promena samo privremena.

Sajber kriminalci koji stoje iza ozloglašenog bankarskog trojanca Dridex imaju veliko iskustvo u širenju malvera. Dridex se pojavio 2014. godine, ali su neki od onih koji su odgovorni za njegovo širenje učestvovali i u širenju još jednog čuvenog bankarskog trojanca - Gameover Zeus.

Njihovo iskustvo u masovnom slanju spam emailova pokazalo se odmah, jer je novi ransomware Locky brzo pronašao nove žrtve širom sveta, postajući opasan kao i poznati ransomware TeslaCrypt ili CryptoWall.

Sada, mesec dana pošto su distributeri Dridexa počeli da šire malver Locky, postaje jasno da je je kriminalna grupa u potpunosti napustila sektor bankarstva i okrenula se unosnom biznisu sa ransomwareom.

Rodel Mendrez iz Trustwavea kaže da su oni tokom poslednjih sedam dana registrovali 4 miliona malicioznih spam emailova i da takvi emailovi čine 18% od ukupnog broja spam emailova koje su “uhvatili”.

Za slanje velikog dela takvih emailova odgovorna je infrastruktura malvera Dridex. Takvi emailovi sadrže ZIP fajl koji kada se pokrene preuzima maliciozni JS fajl koji preuzima i pokreće ransomware Locky.

Jedno od objašnjenja zbog čega su kriminalci odustali od napada na banke moglo bi biti hapšenje i izručenje SAD Andreja Ginkula, državljanina Moldavije, za koga se veruje da je bio “mozak” operacije.

Njegovo hapšenje trebalo je da bude kraj za Dridex, što se izgleda i dogodilo, ali grupa nije prestala da deluje već se samo odlučila za jednostavniji način za zaradu i bankarskog trojanca zamenila ransomwareom.

Činjenica da grupa koristi već razvijenu infrastrukturu malvera Dridex, rezultiralo je time da je Locky preko noći postao važan igrač među ransomwareima što će, nažalost, tako i ostati sve dok svi ili bar većina članova grupe ne bude uhapšena a bot mreža stavljena pod kontrolu.

Izdvojeno

Hakerska grupa Matrix koristi veliki IoT botnet za DDoS napade

Istraživači firme Aqua Nautilus upozoravaju na DDoS napade ruskog hakera ili hakerske grupe Matrix, koja koristi ranjivosti i pogrešne konfiguracij... Dalje

Malver koristi stari Avastov drajver da bi deaktivirao različite antivirusne programe na sistemima

Istraživači sajber-bezbednosti iz firme Trellix otkrili su novi napad koji koristi tehniku poznatu kao Bring Your Own Vulnerable Driver (BYOVD) da b... Dalje

Za skoro polovinu sajber napada odgovorno je svega nekoliko ransomware grupa

.png)

Prema istraživanju Corvus Insurance, pet ransomware grupa odgovorno je za 40% svih sajber-napada u trećem kvartalu 2024. Podaci iz izveštaja osigu... Dalje

Sajber kriminalci imaju novu trik: malver šalju poštom

Sajber kriminalci imaju novi trik za inficiranje uređaja malverom: slanje pisama, pravih pisama sa poštanskom markicom, koja sadrže zlonamerne QR k... Dalje

Lažni AI generator slika i video snimaka krade podatke sa Windows i macOS računara

.png)

Malveri Lumma Stealer i AMOS trenutno se šire preko veb sajtova na kojima se nudi aplikacija koja se lažno predstavlja kao AI generator slika i vide... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a