Novi Android malver krade lozinke i podatke o platnim karticama iz 337 aplikacija

Mobilni telefoni, 17.07.2020, 11:00 AM

Istraživači firme ThreatFabric otkrili su novog bankarskog trojanca koji cilja ne samo aplikacije banaka, nego krade i podatke i lozinke iz aplikacija društvenih mreža, aplikacija za upoznavanje i aplikacija za kriptovalute. Na njegovoj listi je ukupno 337 Android aplikacija koje nemaju veze sa bankama.

Istraživači su malver, koji je prvi put primećen u maju ove godine, nazvali “BlackRock”. Njegov kod je izveden iz procurele verzije bankarskog malvera Xerxes, koji je zapravo varijacija Android bankarskog trojanca LokiBot koji se pojavio 2016. ili 2017. godine.

BlackRock radi sve što i većina bankarskih trojanaca za Android, osim što cilja mnogo više aplikacija nego njegovi prethodnici. Trojanac krade korisnička imena i lozinke, a gde je ta opcija dostupna, od žrtve traži da unese podatke o platnoj kartici ako aplikacija podržava finansijske transakcije.

Pored toga, malver može da presreće SMS poruke, spamuje kontakte SMS porukama, pokreće određene aplikacije, prikazuje svoja obaveštenja, snima pritiske tastera u ciljanim aplikacijama, sabotira mobilne antivirusne aplikacije i mnogo toga još.

“Ne samo da je [BlackRock] trojanac pretrpeo izmene u svom kodu, već takođe dolazi sa povećanom listom ciljeva”, kažu istraživači. “[Njegova lista ciljeva] sadrži značajan broj aplikacija društvenih mreža, aplikacija za umrežavanje, komunikaciju i upoznavanje koje nisu primećene u listama ciljeva ostalih postojećih bankarskih trojanaca.“

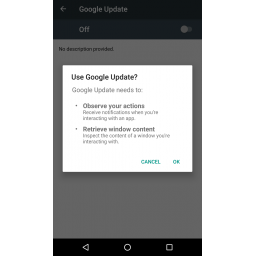

BlackRock prikuplja podatke zloupotrebljavajući privilegije usluge pristupačnosti Androida, za koje traži dozvole korisnika kada se prvi put pokrene na uređaju kao lažno Googleovo ažuriranje. BlackRock koristi funkciju pristupačnosti da bi omogućio sebi administratorski pristup uređaju.

Zatim će malver dodeliti sebi dodatne dozvole i uspostaviti vezu sa serverom za komandu i kontrolu (C2) da bi mogao da obavlja svoje aktivnosti prikazivanjem svojih prozora preko ekrana za prijavu i plaćanje ciljanih aplikacija. Ta tehnika napada naziva se “overlays” - malver detektuje kada korisnik komunicira sa legitimnom aplikacijom i tada prikazuje lažni prozor iznad nje, prikupljajući podatke koje unosi žrtva, bilo da je reč o korisničkom imenu i lozinki ili o podacima sa platne kartice. Tek kada završi taj posao, malver omogućava žrtvi da uđe u aplikaciju koju je htela da koristi.

Ovi prozori koje malver prikazuje iznad legitimnih aplikacija uzeti su iz aplikacija banaka koje posluju u Evropi, Australiji, SAD i Kanadi, kao i iz aplikacija za kupovinu, komunikaciju i poslovanje.

„Ciljna lista nefinansijskih aplikacija sadrži poznate aplikacije kao što su Tinder, TikTok, PlayStation, Facebook, Instagram, Skype, Snapchat, Twitter, Grinder, VK, Netflix, Uber, eBay, Amazon, Reddit i Tumblr”, rekli su istraživači.

Ovo nije prvi put da mobilni malver zloupotrebljava usluge pristupačnosti Androida - to je već stara, isprobana taktika koju koriste i neki drugi malveri za Android.

Ranije ove godine, istraživači IBM X-Force detaljno su opisali novu kampanju TrickBota, nazvanu TrickMo, čiji su ciljevi bili isključivo nemački korisnici, sa malverom koji zloupotrebljava usluge pristupačnosti zbog presretanja jednokratnih lozinki (OTP), mobilnih TAN (mTAN) i pushTAN kodova za autentifikaciju.

Zatim je u aprilu Cybereason otkrio bankarskog trojanca EventBot koji je koristio istu funkciju za krađu osetljivih podataka iz finansijskih aplikacija, čitanje SMS poruka korisnika i krađu kodova za dvofaktornu autentifikaciju koja se oslanja na SMS.

Ono što BlackRock čini drugačijim je spektar ciljanih aplikacija, koji prevazilazi aplikacije za mobilno bankarstvo koje su obično ciljevi ovakvih malvera.

“Nakon Aliena, Eventbota i BlackRocka, možemo očekivati da će finansijski motivisani napadači napraviti nove bankarske trojance i nastaviti da poboljšavaju postojeće”, zaključili su istraživači ThreatFabrica. “Sa promenama za koje očekujemo da se izvrše na mobilnim bankarskim trojancima, linija između bankarskog malvera i špijunskog softvera postaje sve tanja.”

BlackRock se distribuira maskiran u lažna Googleova ažuriranja koja se nude na nekim sajtovima, ali treba napomenuti da ovaj trojanac za sada nije primećen u zvaničnoj Googleovoj Play prodavnici, što ne znači da neće. Sajber-kriminalci koji distribuiraju malvere za Android često nalaze načina da zaobiđu Googleove sigurnosne kontrole i da prevare proces pregleda aplikacija, pa treba očekivati da ćemo BlackRock pre ili kasnije videti u Play prodavnici.

Izdvojeno

Kako hakeri mogu zloupotrebiti Android obaveštenja za manipulaciju Gemini asistentom

Istraživači kompanije SafeBreach otkrili su bezbednosni propust koji je mogao da omogući napadačima da utiču na ponašanje Google Geminija na And... Dalje

Novi talas fišing napada na korisnike aplikacije Signal: hakeri se predstavljaju kao tehnička podrška

U toku je nova fišing kampanja u kojoj se hakeri predstavljaju kao tim za podršku aplikacije Signal, a cilj napadača je krađa rezervnih kopija raz... Dalje

Premium Deception: 250 lažnih Android aplikacija tajno naplaćivalo premijum servise

Istraživači kompanije Zimperium otkrili su višemesečnu Android kampanju pod nazivom Premium Deception, u kojoj je korišćeno gotovo 250 lažnih a... Dalje

Apple: prošle godine u App Store-u blokirano 2,2 milijarde dolara transakcija povezanih sa prevarama

Apple je saopštio da je tokom 2025. godine sprečio više od 2,2 milijarde dolara potencijalno sumnjivih transakcija u App Store-u, dok je ukupan izn... Dalje

Kampanja Trapdoor: više od 450 Android aplikacija korišćeno za prevare sa oglasima

Istraživači kompanije HUMAN otkrili su novu kampanju prevara sa oglasima pod nazivom Trapdoor, koja je ciljala korisnike Android uređaja koristeći... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a