Sajber kriminalci koriste kontakt forme na veb sajtovima za širenje trojanca IcedID

Opisi virusa, 20.04.2021, 09:00 AM

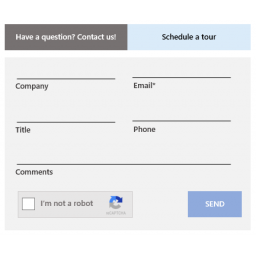

Istraživači iz kompanije Microsoft upozorili su na novu fišing kampanju u kojoj napadači koriste obrasce za kontakt (“Kontaktirajte nas”) na veb sajtovima za slanje zlonamernih linkova kompanijama putem e-mailova koji sadrže lažne pretnje tužbom. E-mailovi upućuju primaoce da kliknu na link kako bi pregledali navodne dokaze, ali se umesto toga žrtve dovode do malvera IcedID, trojanca koji krade informacije.

U porukama koje stižu kompanijama sa njihovih sopstvenih veb sajtova pominje se kršenje autorskih prava fotografa, ilustratora ili dizajnera, a poruke sadrže i link do navodnih dokaza. Ali link zapravo vodi do Google stranice sa koje se preuzima IcedID (BokBot), koji krade informacije i učitava druge malvere.

Poruke su tako napisane da žrtvu ubede da je u pitanju nešto hitno i da mora da deluje odmah: “Preuzmite odmah i proverite ovo sami.” Cilj je da se na onog ko primi ovakvu poruku izvrši pritisak da klikne na link odmah.

Istraživači kažu da napadači koriste lažna imena, koja počinju sa “Mel” - Melanie ili Meleena i lažne email adrese poput [email protected] ili [email protected].

Linkovi vode žrtve do stranice sites.google.com, na kojoj se od njih traži da se prijave. Kada se žrtva prijavi, stranica automatski preuzima maliciozni .ZIP fajl, koji sadrži .JS fajl koji će preuzeti IcedID u obliku .DAT fajla.

Fajl sadrži i Cobalt Strike, legitimni alat koji se inače koristi za testiranje scenarija napada, a koji u ovom slučaju omogućava napadačima daljinsko upravljanje sistemom žrtve.

IcedID se povezuje sa svojim serverom za kontrolu i upravljanje da bi preuzeo module koji kradu podatke za prijavljivanje za bankovne račune i druge podatke. Malver je veoma postojan na ciljanom sistemu. On preuzima dodatne alate koji omogućavaju napadačima da sprovode druge zlonamerne radnje na zaraženom sistemu.

“Napadači zloupotrebljavaju legitimnu infrastrukturu, kao što su kontakt forme veb sajtova, da bi zaobišli zaštite. Pored toga, napadači koriste legitimne URL adrese, u ovom slučaju, Google URL adrese zahtevajući od ciljeva da se prijave sa svojim Google podacima”, kaže Microsoft 365 Defender Threat Intelligence Team.

Microsoft kaže da napadači verovatno koriste alat koji automatizuje napade zaobilazeći CAPTCHA zaštitu. Kako e-mailovi potiču iz obrasca za kontakt primaoca na njihovom sopstvenom veb sajtu, e-mailovi odgovaraju onome što bi očekivali od stvarne interakcije sa kupcem, napominje Microsoft.

Ista metodologija koju sajber kriminalci koriste za krađu informacija i isporuku malvera IcedID, mogla bi se koristiti i za infekciju drugim malverima.

Microsoft je prijavio ovu pretnju Googleovom bezbednosnom timu.

Foto: Microsoft

Izdvojeno

Nevidljivi špijun: Remcos RAT

Stručnjaci za sajber bezbednost upozoravaju na nagli porast sajber napada u kojima se koristi Remcos, trojanac za daljinski pristup (RAT). Malver, ko... Dalje

Popularna platforma se zloupotrebljava za širenje malvera

.jpg)

Godot Engine, popularna platforma za razvoj igara koja omogućava korisnicima da dizajniraju 2D i 3D igre na različitim platformama, uključujući ... Dalje

Hakeri koriste Excel fajlove za širenje opasnog trojanca Remcos RAT

.jpg)

Istraživači sajber bezbednosti FortiGuard Labsa otkrili su opasnu phishing kampanju koja distribuira novu varijantu malvera Remcos RAT (Remote Acces... Dalje

Novi malver SteelFox sakriven u programima za nelegalnu aktivaciju softvera

Kaspersky upozorava na novi crimeware pod nazivom SteelFox koji rudari kriptovalute i krade podatke o kreditnim karticama koristeći tehniku „b... Dalje

Novi opasni malver WarmCookie krije se u linkovima i prilozima u emailovima

Istraživači sajber bezbednosti iz kompanije Cisco Talos upozorili su na novi malver pod nazivom WarmCookie, takođe poznat kao BadSpace, koji se ši... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a