Ransomware Scarab u 12,5 miliona spam emailova poslatih za samo šest sati

Opisi virusa, 28.11.2017, 02:00 AM

U toku je velika spam email kampanja za koju je angažovana najveća spam bot mreža u svetu, bot mreža Necurs, koja na email adrese korisnika širom sveta za sat vremena pošalje oko 2 miliona emailova i koja sada preko spam emailova širi novi ransomware.

Necurs koji je prethodno distribuirao bankarskog trojanca Dridex, bankarskog trojanca Trickbot, ransomware Locky i ransomware Jaff, sada širi novu verziju ransomwarea Scarab.

Necurs je naistaknutiji pošiljalac spam emailova, sa pet do šest miliona inficiranih računara mesečno, i odgovoran je za najveće kampanje distribucije pojedinačnih malvera.

Scarab je relativno nov ransomware koji je prvi put primećen u junu ove godine. Njegov kod je baziran na proof-of-concept ransomwareu "HiddenTear".

Prema izveštaju koji je objavila firma Forcepoint, velika spam kampanja distribucije ransomwarea Scarab započela je 23. novembra, i za samo šest sati poslato je 12,5 miliona emailova sa ovim ransomwareom.

Spam emailovi sadrže maliciozni VBScript downloader koji je kompresovan sa 7zip, i koji preuzima krajnji payload. Emailovi su naslovljeni sa "Scanned from Lexmark", "Scanned from Epson", "Scanned from HP" ili "Scanned from Canon".

Payload je najnovija verzija ransomwarea Scarab koji ne menja nazive fajlova koje šifruje, već šifrovanim fajlovima samo dodaje novu ekstenziju - ".[support@protonmail.com].scarab".

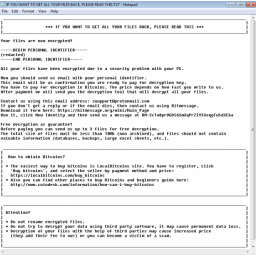

Kada završi sa kriptovanjem, ransomware prikazuje obaveštenje koje se nalazi u TXT fajlu nazvanom "IF YOU WANT TO GET ALL YOUR FILES BACK, PLEASE READ THIS.TXT", koji se nalazi u svakom folderu u kome se nalaze šifrovani fajlovi.

U poruci koju ransomware ostavlja u folderima sa šifrovanim fajlovima nije navedena tačna suma koju traže sajber kriminalci, već se kaže da cena zavisi od toga koliko će brzo žrtve kontaktirati autore ransomwarea.

Scarab nudi besplatno dešifrovanje tri fajla po izboru žrtava da bi se one uverile da je dešifrovanje moguće.

Najbolji način da se zaštitite od ovakve infekcije je da budete oprezni sa dokumentima poslatim preko emailova koje niste očekivali, i da nikada ne otvarate linkove u takvim dokumentima ako niste proverili izvor.

Kopije važnih fajlova čuvajte na sigurnom, na nekom uređaju koji nije povezan sa računarom a računar zaštite pouzdanim antivirusom.

Izdvojeno

Scareware prevara CypherLoc: lažna upozorenja i prevaranti koji se predstavljaju kao tehnička podrška

Istraživači kompanije Barracuda upozorili su na novu scareware prevaru pod nazivom „CypherLoc“, koja koristi iskačuće prozore i lažn... Dalje

Reaper: novi malver za macOS zaobilazi Appleove zaštite i krade lozinke i kripto novčanike

Istraživači kompanije SentinelOne upozorili su na novu pretnju pod nazivom Reaper, infostealer malver za macOS koji se predstavlja kao legitimno sis... Dalje

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a