Malver koji krade kriptovalute sakriven u programu za instalaciju Tor pretraživača

Opisi virusa, 29.03.2023, 13:00 PM

Trojanizovani programi za instalaciju anonimnog pretraživača Tor koriste se za infekciju uređaja korisnika pre svega u Rusiji i Evropi takozvanim clipper malverima koji su dizajnirani da kradu kriptovalute.

Analitičari kompanije Kaspersky upozoravaju da, iako ovakvi napadi nisu ništa novo ni posebno kreativno, oni su i dalje efikasni i rasprostranjeni, tako da je zaraženo mnogo korisnika širom sveta.

Ovakvi malveri godinama mogu biti neprimetni, ne pokazujući „nikakvu mrežnu aktivnost ili bilo kakve druge znakove prisustva do katastrofalnog dana kada zamene adresu kripto novčanika“, kaže Vitalij Kamluk, direktor globalnog istraživačkog i analitičkog tima (GReAT) u kompaniji Kaspersky.

Još jedan značajan aspekt klipera je da se njegove zlonamerne funkcije ne aktiviraju osim ako podaci clipboarda (privremene memorije) ne ispunjavaju određene kriterijume.

Nije sasvim jasno kako dolazi do infekcije, ali neki dokazi ukazuju na preuzimanja torrenta ili na neki za sada nepoznati sajt pošto je veb sajt projekta Tor blokiran u Rusiji gde je zabeležen najveći broj infekcija. Rusija je bila druga po broju korisnika Tora u 2021., sa preko 300.000 korisnika dnevno, ili 15% svih korisnika Tora, dok krajem 2021. Tor nije blokiran u ovoj zemlji.

Tor Browser je specijalizovani veb pretraživač koji omogućava korisnicima da anonimno pretražuju internet sakrivanjem njihove IP adrese i šifrovanjem saobraćaja. Tor se takođe može koristiti za pristup posebnim onion domenima, inače poznatim kao „tamni veb“, koji nisu indeksirani od strane standardnih pretraživača ili dostupni preko regularnih pretraživača. Vlasnici kriptovaluta često koriste Tor pretraživač ili zbog privatnosti i anonimnosti prilikom obavljanja transakcija sa kriptovalutama ili zato što žele da pristupe tržištima mračnog veba koja nude ilegalnu robu i usluge, koji se plaćaju kriptovalutama.

Trojanizovane instalacije Tora se obično reklamiraju kao „bezbednosno ojačane” verzije zvaničnog Tor pretraživača, ili se nude korisnicima u zemljama u kojima je Tor zabranjen, što otežava preuzimanje zvanične verzije.

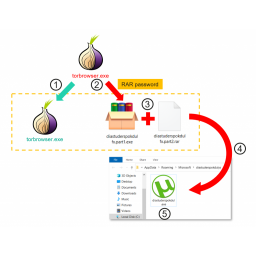

Kaspersky kaže da ovi programi za instalaciju sadrže standardnu verziju Tor pretraživača, iako zastarelu u većini slučajeva, zajedno sa dodatnim izvršnim fajlom skrivenim unutar RAR arhive zaštićene lozinkom koja je podešena da se samoraspakuje na sistemu korisnika. Ovi trojanizovani programi su lokalizovani sa nazivima kao što je npr. torbrowser_ru.exe i nude takođe lokalizovane jezičke pakete, u ovom slučaju za beloruski, makedonski, mongloski, ruski, srpski i ukrajinski.

Jezički paket trojanizovanog Tor pretraživača

Izvor: Kaspersky

Kada se pokrene preuzeti program, u prvom planu je Tor pretraživač, a u pozadini se pokreće malver koji koristi ikonicu uTorrenta da bi se sakrio na kompromitovanom sistemu.

Pošto su adrese kriptovaluta dugačke i komplikovane za kucanje, uobičajeno je da ih korisnici prvo kopiraju, a zatim nalepe u drugi program ili na veb sajt. Malver skenira sadržaj privremene memorije tražeći prepoznatljive adrese kripto novčanika korišćenjem uobičajenih fraza, a kada otkrije adresu, zamenjuje je adresom u vlasništvu napadača. Kada korisnik nalepi adresu, umesto njegove će biti nalepljena adresa napadača, omogućavajući napadačima da ukradu transakciju.

Kaspersky kaže da napadači koriste hiljade adresa u svakom uzorku malvera što otežava praćenje, prijavljivanje i blokiranje novčanika. Sa stotininama uzoraka malvera koje je prikupio Kaspersky da bi izvukao zamenske adrese, sajber kriminalci su ukrali skoro 400.000 dolara u kriptovaluti, uključujući Monero kome se ne može ući u trag. Ovaj novac je ukraden samo u jednoj kampanji iza koje stoje određeni sajber kriminalci, ali postoje i druge kampanje koje koriste istu šemu - trojanizovane programe za instalaciju različitog softvera.

Iako je u Rusiji zabeležena većina infekcija, inficiranih ima širom sveta, u SAD, Nemačkoj, Kini, Francuskoj, Belorusiji, Uzbekistanu i drugim zemljama. Sve u svemu, pretnja je primećena u 52 zemlje širom sveta.

Da biste se zaštitili od ovakvih malvera, preporučuje se preuzimanje softvera samo iz pouzdanih izvora.

Naslovna fotografija: Kaspersky

Izdvojeno

Nevidljivi špijun: Remcos RAT

Stručnjaci za sajber bezbednost upozoravaju na nagli porast sajber napada u kojima se koristi Remcos, trojanac za daljinski pristup (RAT). Malver, ko... Dalje

Popularna platforma se zloupotrebljava za širenje malvera

.jpg)

Godot Engine, popularna platforma za razvoj igara koja omogućava korisnicima da dizajniraju 2D i 3D igre na različitim platformama, uključujući ... Dalje

Hakeri koriste Excel fajlove za širenje opasnog trojanca Remcos RAT

.jpg)

Istraživači sajber bezbednosti FortiGuard Labsa otkrili su opasnu phishing kampanju koja distribuira novu varijantu malvera Remcos RAT (Remote Acces... Dalje

Novi malver SteelFox sakriven u programima za nelegalnu aktivaciju softvera

Kaspersky upozorava na novi crimeware pod nazivom SteelFox koji rudari kriptovalute i krade podatke o kreditnim karticama koristeći tehniku „b... Dalje

Novi opasni malver WarmCookie krije se u linkovima i prilozima u emailovima

Istraživači sajber bezbednosti iz kompanije Cisco Talos upozorili su na novi malver pod nazivom WarmCookie, takođe poznat kao BadSpace, koji se ši... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a