FBI upozorio na novi ransomware ProLock koji inficira računare koji su već inficirani bankarskim trojancem

Opisi virusa, 19.05.2020, 12:00 PM

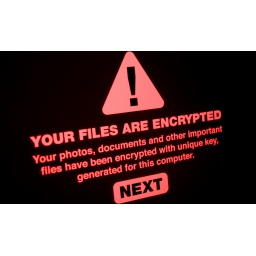

FBI je izdao upozorenje o novom ransomwareu koji je nazvan ProLock, koji je primećen u napadima na zdravstvene organizacije, državne organe, finansijske institucije i maloprodaje.

ProLock ransomware prvi put se pojavio u martu ove godine kao naslednik malvera PwndLocker, što je bio njegov prvi naziv koji je promenjen nakon što je kompanija Emsisoft pronašla način za dešifrovanje fajlova koje je zaključala prva verzija ransomwarea. Prvi veliki napad ProLocka dogodio se krajem aprila a meta napada je bio proizvođač bankomata Diebold Nixdorf.

ProLock je svrstan u kategoriju “ransomwarea kojima upravljaju ljudi”. To su ransomwarei koji se ručno instaliraju na mrežama hakovanih kompanija. Hakerske grupe upadaju same ili iznajmljuju pristup hakovanoj mreži, a zatim preuzimaju ručnu kontrolu nad zaraženim računarom, šire se bočno kroz mrežu, a zatim instaliraju ransomware nakon što ostvare maksimalni pristup.

U slučaju ProLocka, primećeno je da se ovaj ransomware udružio sa bankarskim trojancem QakBot da bi dobio pristup mrežama žrtava. Osim toga, QakBot omogućava ProLocku opstanak na sistemu i sprečava njegovo otkrivanje.

Partnerstvo QakBota i ProLocka je trend u sajber-kriminalu. Sve više malvera funkcioniše u partnerstvu i tako dopunjavaju nedostatke jedni drugima. Na primer, oni koji stoje iza TrickBota i IcedID-a započeli su saradnju 2018. godine, dok su ransomwarei Ryuk i Maze instalirani na računarima koji su već bili inficirani TrickBotom.

Ono što nije jasno u ovom trenutku je da li je grupa koja stoji iza QakBota napravila i ProLock, ili ProLock grupa samo iznajmljuje pristup računarima inficiranim QakBotom.

„Operateri ProLocka koriste mnogo sličnih tehnika kao i drugi operateri ransomwarea da bi postigli svoje ciljeve“, rekao je Oleg Skulkin, analitičar digitalne forenzike u Group-IB, u analizi koju je kompanija nedavno objavila. „Međutim, istovremeno, grupa ima svoj jedinstveni pristup.”

Uzimajući u obzir izveštaje FBI-ja i Group-IB, računari u kompanijama i institucijama za koje se otkrije da su inficirani QakBotom moraju što pre biti izolovani od ostatka mreže, jer mogu služiti kao ulazne tačke za ProLock grupu.

Pored upozorenja o vezi između QakBota i ProLocka, FBI je upozorio žrtve i na greške u ProLock dekripteru, aplikaciji koju ProLock grupa daje žrtvama kako bi dešifrovale svoje fajlove nakon plaćanja otkupnine. Ova aplikacija može oštetiti fajlove, upozorava FBI.

FBI kaže da dekripter ponekad može biti modifikovan da bi ispravno funkcionisao, ali to podrazumeva dodatne troškove organizacijama koje su žrtve napada. Ovo podseća na situaciju sa Ryuk ransomwareom gde su takođe otkrivene greške u dešifrovanju.

Izdvojeno

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Tiha oluja: novi kradljivac lozinki Storm menja pravila igre

Istraživači iz Varonisa otkrili su novu varijantu infostealer malvera pod nazivom Storm, koja prikuplja kredencijale pregledača, kolačiće sesije... Dalje

Malver DeepLoad kombinuje ClickFix i AI-generisani kod za izbegavanje detekcije

Nova kampanja malvera, nazvana DeepLoad, kombinuje socijalni inženjering i tehnike izbegavanja generisane veštačkom inteligencijom kako bi kompromi... Dalje

Novi malver Torg Grabber krade podatke iz više od 850 ekstenzija pregledača

Novi infostealer malver nazvan Torg Grabber krade osetljive podatke iz više od 850 ekstenzija pregledača, uključujući više od 700 ekstenzija za k... Dalje

Excel prilozi u lažnim mejlovima šire XWorm 7.2

Istraživači iz Fortinet FortiGuard Labs-a upozoravaju na novu kampanju koja koristi lažne poslovne mejlove za širenje XWorm malvera na Windows ra... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a