Ekstenzija za Chrome i Edge krade imejlove korisnika Gmail i AOL naloga

Opisi virusa, 04.08.2022, 10:30 AM

Hakerska grupa iz Severne Koreje praćena pod nazivom Kimsuky, koristi ranije nikada viđen malver za čitanje i preuzimanje elektronske pošte i priloga sa Gmail i AOL naloga zaraženih korisnika.

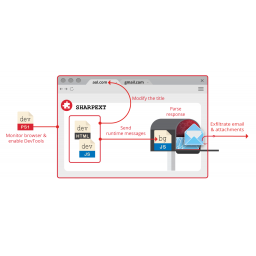

Malver koga su istraživači iz firme Volexity nazvali SHARPEXT je u formi ekstenzije za veb pregledače Google Chrome i Microsoft Edge. Imejl servisi uopšte ne mogu da otkriju ovu ekstenziju.

Malver je u upotrebi „više od godinu dana“, rekao je Volexity, i delo je hakerske grupe koju kompanija prati kao SharpTongue. Grupu sponzoriše vlada Severne Koreje a to je ista ona grupa koju drugi istraživači prate kao Kimsuky.

SHARPEXT se koristi u napadima na ciljeve iz sveta politike, nuklearnog sektora i druge organizacije i ličnosti od strateškog interesa u SAD, Evropi i Južnoj Koreji, koje Severna Koreja smatra važnim za svoju nacionalnu bezbednost.

Napadači instaliraju zlonamernu ekstenziju nakon što kompromituju sistem tako što prevare žrtvu da otvori zlonamerni dokument. Ova verzija malvera radi samo na Windowsu, ali u Volexity smatraju da nema razloga da se njeno polje delovanja ne proširi i na pregledače koji rade na macOS i Linuxu.

Dokazi koje je Volexity prikupio pokazuju da su hakeri pomoću ovog malvera uspeli da ukradu hiljade imejlova od više žrtava.

Napadači instaliraju ekstenziju koristeći VBS skriptu i zamenjujući fajlove “Preferences” i “Secure Preferences” fajlovima preuzetim sa servera za komandu i kontrolu malvera.

Kada se novi fajlovi sa podešavanjima preuzmu na zaraženi uređaj, veb pretraživač automatski učitava ekstenziju. Malver proverava i izvlači podatke sa imejl naloga žrtve dok ih žrtva pregleda.

Napadači koriste to što je žrtva prijavljena na nalog, što otkrivanje malvera čini veoma izazovnim ako ne i nemogućim. Takođe sama ekstenzija neće pokrenuti nikakva upozorenja o sumnjivim aktivnostima na nalozima žrtava, pa se zlonamerna aktivnost ne može otkriti proverom statusne stranice naloga veb pošte.

Više detalja o ovome možete naći na blogu firme Volexity.

Izdvojeno

Nevidljivi špijun: Remcos RAT

Stručnjaci za sajber bezbednost upozoravaju na nagli porast sajber napada u kojima se koristi Remcos, trojanac za daljinski pristup (RAT). Malver, ko... Dalje

Popularna platforma se zloupotrebljava za širenje malvera

.jpg)

Godot Engine, popularna platforma za razvoj igara koja omogućava korisnicima da dizajniraju 2D i 3D igre na različitim platformama, uključujući ... Dalje

Hakeri koriste Excel fajlove za širenje opasnog trojanca Remcos RAT

.jpg)

Istraživači sajber bezbednosti FortiGuard Labsa otkrili su opasnu phishing kampanju koja distribuira novu varijantu malvera Remcos RAT (Remote Acces... Dalje

Novi malver SteelFox sakriven u programima za nelegalnu aktivaciju softvera

Kaspersky upozorava na novi crimeware pod nazivom SteelFox koji rudari kriptovalute i krade podatke o kreditnim karticama koristeći tehniku „b... Dalje

Novi opasni malver WarmCookie krije se u linkovima i prilozima u emailovima

Istraživači sajber bezbednosti iz kompanije Cisco Talos upozorili su na novi malver pod nazivom WarmCookie, takođe poznat kao BadSpace, koji se ši... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a