Bankarski trojanac Gozi2 koristi Gmail za infekciju Androida trojancem Marcher

Opisi virusa, 13.12.2016, 01:30 AM

Bezbednosni istraživači Bad Cyber Labsa upozorili su na novi način infekcije Android uređaja preko inficiranih računara.

Prva faza infekcije je ona u kojoj dolazi do infekcije računara bankarskim trojancem ISFB (poznatog i pod nazivom Gozi2), dok druga faza infekcije je faza infekcije Android uređaja bankarskim trojancem Marcher.

Do infekcije trojancem ISFB dolazi kada korisnik otvori fajl u prilogu spam emaila. Ove emailove navodno šalje poljsko ministarstvo finansija. Fajl u emailovima ima dve ekstenzije, npr. .PDF.EXE.

Otvaranje ovog fajla instalira trojanca ISFB na računaru korisnika. ISFB se oslanja na "web inject" tehniku za ubacivanje dodatnog sadržaja u sajtove. Većina ovih web sajtova su portali banaka, sa kojih oni koje stoje iza ISFB trojanca žele da prikupe korisnička imena i lozinke.

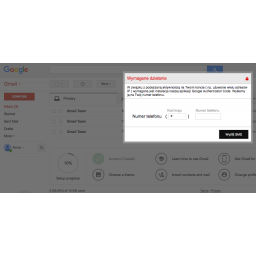

Međutim, nova verzija ISFB trojanca koristi "web inject" tehniku u Gmailu.

Na taj način ISFB u iskačućem prozoru traži od korisnika njegov broj telefona da bi mu poslao verziju aplikacije Google Authenticator Code, kojom će zaštititi svoj Gmail nalog.

Ako korisnik nasedne na ovo, a postoji mogućnost da se to desi, on dobija SMS poruku na svoj telefon, sa skraćenim Goo.gl linkom koji vodi do Android aplikacije koje nema u Google Play prodavnici.

Pre nego što je Google uklonio ovaj link, više od 100 korisnika je kliknulo na njega, mada to ne znači da su svi oni instalirali aplikaciju. Podrazumevana podešavanja Androida su takva da se sprečava instalacija aplikacija sa alternativnih marketa.

Ako korisnik ne mari mnogo za bezbednost i ako je isključio ovu opciju, može se desiti da instalira malver Marcher, jedan od najnaprednijih bankarskih trojanaca današnjice.

ISFB trojanac na računaru detektuje infekciju Android smart telefona i nastavlja sa prevarom, tražeći od žrtve da unese šestocifreni kod koji je dobila preko aplikacije. Ovo se dešava zbog toga što žrtvu treba uveriti da je instalirala validnu aplikaciju a ne malver.

"Izgleda da su sigurnosni mehanizmi koje su implementirale banke, a naročito detekcija web injecta, postali takva prepreka za kriminalce koji su morali da pronađu nove načine da prinude korisnike da instaliraju mobilni malver", kažu istraživači. Oni dodaju da maliciozna mobilna aplikacija ne krade bankarske akreditive, već to radi njegov saučesnik na laptopu. Međutim, ona koristi mogućnost krađe podataka o kreditnoj kartici korisnika preko aplikacije koja prekriva aplikacije Google Play, Gmail ili Paypal.

Istraživači kažu i da je Marcherom inficirana aplikacija konfigurisana tako da izbegava korisnike iz bivšeg SSSR-a, osim korisnike iz Gruzije i tri baltičke zemlje.

U ovom trenutku ISFV i Macher ciljaju uglavnom poljske i nemačke korisnike.

Izdvojeno

Nevidljivi špijun: Remcos RAT

Stručnjaci za sajber bezbednost upozoravaju na nagli porast sajber napada u kojima se koristi Remcos, trojanac za daljinski pristup (RAT). Malver, ko... Dalje

Popularna platforma se zloupotrebljava za širenje malvera

.jpg)

Godot Engine, popularna platforma za razvoj igara koja omogućava korisnicima da dizajniraju 2D i 3D igre na različitim platformama, uključujući ... Dalje

Hakeri koriste Excel fajlove za širenje opasnog trojanca Remcos RAT

.jpg)

Istraživači sajber bezbednosti FortiGuard Labsa otkrili su opasnu phishing kampanju koja distribuira novu varijantu malvera Remcos RAT (Remote Acces... Dalje

Novi malver SteelFox sakriven u programima za nelegalnu aktivaciju softvera

Kaspersky upozorava na novi crimeware pod nazivom SteelFox koji rudari kriptovalute i krade podatke o kreditnim karticama koristeći tehniku „b... Dalje

Novi opasni malver WarmCookie krije se u linkovima i prilozima u emailovima

Istraživači sajber bezbednosti iz kompanije Cisco Talos upozorili su na novi malver pod nazivom WarmCookie, takođe poznat kao BadSpace, koji se ši... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a