Zašto su autori WannaRen ransomwarea odlučili da žrtvama besplatno daju ključ za dešifrovanje

Vesti, 24.08.2020, 00:30 AM

Velika epidemija ransomwarea pogodila je kineske korisnike interneta u aprilu ove godine. Otprilike nedelju dana, ransomware poznat kao WannaRen inficirao je uređaje na desetine hiljada ljudi, ali i lokalnih kineskih i tajvanskih kompanija.

Četiri meseca kasnije, viralnost WannaRen ransomwarea može se objasniti činjenicom da su njegovi programeri bili inspirisani WannaCry ransomwareom, krivcem za globalnu epidemiju iz maja 2017. godine.

Kao i u slučaju ransomwarea WannaCry, autori WannaRen ransomwarea ugradili su EternalBlue exploit u lanac infekcije, omogućavajući WannaRenu da se širi bez ograničenja unutar korporativnih mreža pre šifrovanja fajlova.

I baš kao WannaCry, WannaRen se proširio poput požara, daleko više od onoga što su autori ransomwarea naumili, uzrokujući mnogo veći problem nego što su oni predvideli, i to je razlog zašto su se na kraju autori ransomwarea besplatno odrekli master ključa za dešifrovanje, tako da sve žrtve mogu da vrate svoje fajlove.

Više od tri godine nakon što se to dogodilo, sada se sa sigurnošću može reći da su WannaCry stvorili severnokorejski hakeri koji rade za vladu ove države, imajući na umu manji broj žrtava, od kojih će uzeti otkupninu i upotrebiti je za finansiranje režima u Pjongjangu. Autori WannaCry nikada nisu imali velike ambicije, a izazivanje globalne epidemije nikada nije bila njihova namera, jer je to samo privuklo više pažnje i ukazalo na njihove kriminalne aktivnosti.

Nešto slično se može reći i za autore WannaRen ransomwarea, grupu za koju je kineski proizvođač antivirusa Qihoo 360 rekao da je prati pod imenom Hidden Shadow. Ova grupa je aktivna godinama, umešana je u distribuciju niza malvera, obično preko piratskih sajtova na kojima se nelegalno može preuzeti softver.

Dosadašnje delovanje grupe bilo je ograničeno na distribuciju malvera koji kradu lozinke, keyloggera, trojanaca za daljinski pristup i malvera za rudarenje kriptovaluta. WannaRen je dodat u arsenal grupe 4. aprila ove godine.

Prema više izvora, početna tačka distribucije WannaRena bila je modifikovani instalacioni program za uređivač teksta Notepad ++ koji se distribuira preko Xixi Software centra.

Pošto je pristup zvaničnom veb sajtu za preuzimanje Notepad ++ u Kini često blokiran zbog anti-kineskog stava proizvođača softvera a i zato što je Xixi jedan od najvećih kineskih sajtova za preuzimanje softvera, logično je što je odmah došlo do velikog skoka broja inficiranih.

Hiljade kineskih korisnika interneta počelo je da traži pomoć za dešifrovanje svojih fajlova na kineskim forumima, društvenim mrežama i četovima, od prvog dana kada su WannaRen infekcije počele da se otkrivaju. Iako su mnoge žrtve bili kućni korisnici, mnogi od onih koji su tražili pomoć bili su IT administratori koji upravljaju korporativnim mrežama, gde je WannaRen bio posebno agresivan. To je verovatno posledica rutine infekcije WannaRena.

Na računarima na kojima su korisnici instalirali ovu inficiranu verziju Notepada ++, instalacioni fajl je ostavljao backdoor trojanca, aktivirao EternalBlue exploit kako bi se proširio po mreži (putem SMBv1) i koristio PowerShell skriptu za preuzimanje i instaliranje WannaRen ransomwarea ili modul za rudarenje kriptovalute Monero.

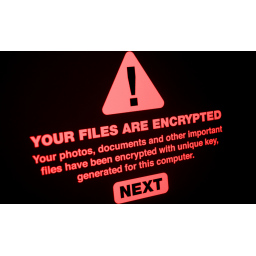

Kada bi blokirao računare korisnika, ransomware je prikazivao poruku o otkupnini sa slikom severnokorejskog predsednika Kim Jong Una i tražio od žrtava da plate naknadu za dešifrovanje od 0,05 bitkoina (oko 550 dolara) da bi njihovi fajlovi bili dešifrovani.

Svi računari koje je zarazio ovaj ransomware bili su prepoznatljivi po tome što je nazivima šifrovanih fajlova dodavana ekstenzija „.wannaren“.

S obzirom na ciljeve napada i otkupninu, bilo je prilično jasno da grupa nije nameravala da se njihov ransomware širi tako mnogo i tako brzo.

Verovatno se plašeći reakcije kineskih vlasti, manje od nedelju dana nakon što je počela distribucija WannaRena, grupa Hidden Shadow kontaktirala je lokalnu kinesku firmu za sajber-bezbednost pod nazivom Huorong Security.

U nizu emailova koje je kompanija objavila, autori WannaRena prosledili su master ključ za dešifrovanje ransomwarea, tražeći od kompanije da napravi i podeli besplatni program za dešifrovanje sa zaraženima.

Istog dana, 9. aprila, Huorong je objavio svoj program za dešifrovanje WannaRena, nakon čega je nekoliko sati kasnije objavljen sličan program za dešifrovanje koji je napravila kompanija QiAnXin Technology, koja je takođe pratila brzo širenje ransomwarea širom Kine .

Međutim, iako je velika većina korisnika WannaRena bila u Kini, ekstremna viralnost ransomwarea je takođe omogućila da se malver putem internih mreža proširi iz kineskih ogranaka u neke strane kompanije.

S obzirom da nisu sve ove kompanije možda znale da postoji besplatan alat za dešifrovanje ili možda ne veruju alatima koje su napravile dve kineske firme, prošle nedelje je rumunski proizvođač antivirusa Bitdefender objavio svoj alat za dešifrovanje WannaRena.

U ovom trenutku WannaRen više nije aktivan, ali žrtve koje su aprila možda napravile kopije šifrovanih fajlova sada ih mogu besplatno dešifrovati.

Izdvojeno

U Chrome Web prodavnici otkrivene opasne ekstenzije, ugroženo 1,7 miliona korisnika

Istraživači iz Koi Security otkrili su dvanaest ekstenzija sa ukupno 1,7 miliona preuzimanja, koje mogu da prate aktivnost korisnika, kradu podatke ... Dalje

Hunters International: Kraj ransomware bande ili početak nove prevare?

.jpg)

Ransomware grupa Hunters International tvrdi da je stavila tačku na svoje delovanje i da će svim svojim žrtvama ponuditi besplatni softver za deši... Dalje

Otkriveno na hiljade lažnih onlajn prodavnica - kupci ostali bez novca na računima

Firma za sajber bezbednost Silent Push otkrila je na hiljade veb sajtova koji se lažno predstavljaju kao sajtovi velikih brendova kao što su Apple i... Dalje

40 lažnih ekstenzija za Firefox krade kriptovalute korisnika

Istraživači sajber bezbednosti iz kompanije Koi Security otkrili su više od 40 ekstenzija za Mozilla Firefox koje kradu privatne ključeve i seed f... Dalje

Budite oprezni: veštačka inteligencija ponekad izmišlja i može vas poslati na lažni veb sajt

Bezbednosni istraživači otkrili su ozbiljan rizik u radu velikih jezičkih modela (LLM), poput popularnih AI asistenata. Naime, kada ih pitate jedno... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a