Nova verzija malvera Tinba se širi pomoću servisa Adf.ly i malicioznih reklama

Vesti, 26.06.2015, 02:00 AM

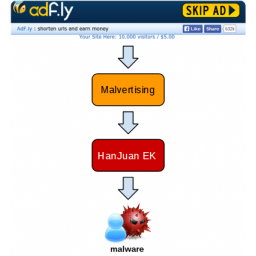

Istraživači kompanije Malwarebytes otkrili su novu verziju bankarskog malvera Tinba, koja se distribuira pomoću exploit alata HanJuan u sklopu malvertajzing napada koji uključuje maliciozne reklame i servis za skraćivanje linkova Adf.ly. Svaki susret istraživača sa exploit alatom Han Juan je veoma zanimljiv jer se to dešava izuzetno retko, zbog čega se o njemu ne zna mnogo, osim da je u prošlosti ovaj alat korišćen za napade u kojima je korišćen 0-day propust u Flash Playeru.

Većina infekcija otkrivena je u Holandiji, ali iz kompanije Malwarebytes kažu da je kampanja još uvek u ranoj fazi i da bi se mogla proširiti.

Sajber kriminalci često koriste servise za skraćivanje linkova da bi sakrili maliciozne linkove. Međutim, u ovom slučaju, reklama je ubačena u servis za skraćivanje linkova koji vodi do malicioznog sajta.

Sve počinje sa Adf.ly koji koristi tehniku koja podrazumeva da se reklama prikazuje na stranici nekoliko sekundi pre nego što se korisnik usmeri na određeni sadržaj.

Adf.ly naplaćuje svoje usluge prikazujući reklame kada korisnici kliknu na skraćeni link. Pre nego što skraćeni link preusmeri korisnika na određeni sadržaj, na nekoliko sekundi se prikazuje reklama i to je trenutak kada se događa malvertajzing.

Kada se prikaže maliciozna reklama, lanac preusmeravanja se pokreće bez bilo kakve korisnikove interakcije. Korisnici se usmeravaju na kompromitovani Joomla web sajt na kome se nalazi exploit alat HanJuan.

HuanJuan koristi exploite za propust CVE-2015-0359 u Flash Playeru i propust CVE-2014-1776 u Internet Exploreru da bi na kraju bila isporučena verzija malvera Tinba.

Nova verzija malvera Tinba traga za osetljivim informacijama na zaraženom računaru, koje uključuju i korisnička imena i lozinke za Google, Facebook i Twitter nalog, koje krade pre nego što budu šifrovani. Malver nadzire aktivnost korisnika na webu čekajući stranice za prijavljivanje ovih servisa koji su ciljevi napada. Za sada nije primećeno da malver krade bankarske kredencijale.

Iz Malwarebytes kažu da je ovo unapređena verzija Tinba v2 koju su otkrili istraživači firme Fox-IT. Ključni deo programa je manje-više isti. Poboljšani su samo enkripcijski kapaciteti malvera, što je otežava istraživačima njegovu identifikaciju.

Da bi se rešio problem ovakvih pretnji, istraživači kažu da oglasne mreže moraju starati o tome da isporučuju “čist sadržaj”, ali i da korisnici moraju preuzeti odgovornost tako što će redovno ažurirati svoj softver na računaru i zaštititi računare odgovarajućim sigurnosnim rešenjima.

Izdvojeno

Google prošle godine zbog prevara blokirao 5 milijardi oglasa

.jpg)

Prošle godine Google je suspendovao više od 39,2 miliona naloga oglašivača na svojoj platformi, što je tri puta više u odnosu na godinu ranije. ... Dalje

Lažni sajtovi za konverziju PDF fajlova šire malver

Istraživači sajber bezbednosti u CloudSEK-u upozoravaju da hakeri zloupotrebljavaju PDFCandy.com da bi širili malver ArechClient2. Oni iskorišća... Dalje

Broj napada ransomwarea nikada veći, ali zarada sajber kriminalaca opada

Novo istraživanje je otkrilo da do bogatstva koje se lako moglo steći napadima ransomwarea i šifrovanjem podataka kompanija, sada nije tako lako d... Dalje

Ruska hakerska grupa ima novu taktiku napada kojom zaobilazi dvofaktornu autentifikaciju

Istraživači sajber bezbednosti u SOCRadar-u otkrili su novu taktiku napada koju koristi ozloglašena APT grupa Storm-2372 koju podržava Rusija. Pre... Dalje

Ažurirajte WhatsApp za Windows odmah: greška u aplikaciji omogućava hakerima da instaliraju malver na računaru

.jpg)

Ako koristite WhatsApp Desktop na Windows-u, ažurirajte aplikaciju na najnoviju verziju 2.2450.6 da biste bili bezbedni. Greška u WhatsApp-u za Wind... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a