Korisnik Xiaomi pametnog telefona otkrio kako se skener otiska može pretvoriti u (lošu) kameru

Mobilni telefoni, 18.08.2020, 09:30 AM

Skeneri otiska prsta na ekranu postaju sve popularniji način autentifikacije na gotovo svim modernim pametnim telefonima. Iako se ova tehnika smatra veoma sigurnom, jedan nedostatak ove metode autentifikacije nedavno je otkrio korisnik Reddita na svom Xiaomi pametnom telefonu.

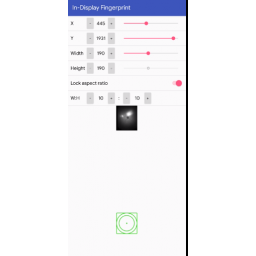

Kako je objavio sajt Android Authority, korisnik Reddita “u/ntelas46” otkrio je bag u skrivenim sistemskim podešavanjima Xiaomi Mi 9T koji vam omogućava da vidite šta snima mikro kamera optičkog skenera otiska prsta. Xiaomi koristi skenere otiska prsta na ekranu mnogih modela svojih pametnih telefona srednje i visoke klase.

Kako bi dokazao svoju tvrdnju, korisnik je na forumu Reddit objavio video koji pokazuje ovaj bag. Kao što se vidi na video snimku, on pristupa feedu sa slikama optičkog skenera otiska prsta svog Xiaomi Mi 9T nakon instaliranja aplikacije Activity Launcher. Ta aplikacija omogućava pristup skrivenim aktivnostima na telefonu, kao i pristup menijima za kalibraciju, fabričkim testovima itd.

Kvalitet slike skenera otiska prsta je loš, vrlo niske rezolucije. Senzori otiska prsta nisu dizajnirani da se fokusiraju izvan stakla na kome se nalazi prst, pa ne mora da znači da je moguće špijuniranje korisnika preko ovog senzora.

Ono što zabrinjava je što krajnji korisnici mogu pristupiti ovim informacijama preko aplikacije, što znači da su otvorena vrata za potencijalne napadače.

Reagujući na post, @MishaalRahman, korisnik Reddita i član portala XDA-Developers, rekao je da je bag opasan i da ga treba blokirati. On tvrdi da ovaj bag leži u firmwareu, i da problem nije u bezbednostu samog senzora.

Pomenuti korisnik Reddita je istina napomenuo da aplikacija Activity Launcher nije predinstalirana na uređaju, da nema veze sa Xiaomijem i da je preuzeta. Bez obzira na to, ono što zabrinjava je što aplikacija drugog proizvođača može tako lako da pristupi skrivenim aktivnostima na telefonu.

Xiaomi nije komentarisao ove tvrdnje.

Izdvojeno

Android 17 donosi zaštitu od lažnih poziva banaka i krađe telefona

Google će sledećeg meseca predstaviti Android 17, koji donosi niz novih bezbednosnih funkcija i funkcija privatnosti fokusiranih na zaštitu od bank... Dalje

Korisnici Androida i iPhonea sada mogu da šalju šifrovane poruke jedni drugima

Apple i Google su počeli sa uvođenjem end-to-end enkripcije (E2EE) za RCS poruke između iPhone i Android uređaja, čime se zatvara jedan od najve... Dalje

Google upozorava korisnike Androida: kritična ranjivost omogućava napade bez klika

Google je pozvao korisnike Androida da što pre instaliraju najnovije bezbednosne zakrpe nakon otkrivanja kritične ranjivosti koja bi mogla omogućit... Dalje

Apple objavio hitno ažuriranje: obrisane poruke ostajale u notifikacijama iPhone-a

Apple je objavio vanredna bezbednosna ažuriranja za iPhone i iPad uređaje kako bi rešio propust u Notification Services sistemu koji je mogao da za... Dalje

Kako su državni špijunski alati za iPhone završili u rukama sajber kriminalaca

Dva nova malvera za špijunažu, DarkSword i Coruna, predstavljaju ozbiljan zaokret u napadima na iOS uređaje, jer omogućavaju infekciju bez ikakve ... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a