''BadPower'' napad na punjač može uništiti pametni telefon

Mobilni telefoni, 27.07.2020, 11:30 AM

Istraživači iz kineske firme Tencent testirali su BadPower napade na 35 modela punjača za brzo punjenje od 234 dostupna na tržištu, i ispostavilo se da je 18 modela od 8 proizvođača podložno ovoj vrsti napada.

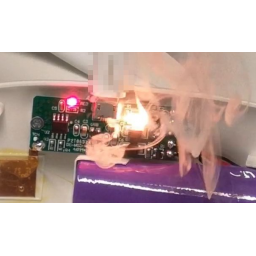

Kineski istraživači nedavno su otkrili ranjivost firmwarea u brzim punjačima koja se može iskoristiti i fizički i digitalno. Tehnika napada poznata kao BadPower može prouzrokovati oštećenja punjača, rastopiti komponente, ali i zapaliti uređaj i prouzrokovati mnogo veću štetu.

U poslednjih nekoliko godina brzi punjači su preuzeli primat nad USB punjačima koji zahtevaju sate da bi u potpunosti napunili bateriju uređaja.

Kako BadPower oštećuje brze punjače?

Istraživači su u tekstu koji su objavili objasnili “brzo punjenje”. Terminal za napajanje (brzi punjač) povezuje se na terminal (uređaj) za prijem napajanja. Kada su povezani, terminal za napajanje u suštini “pregovara” o brzini punjenja sa prijemnim terminalom na osnovu mogućnosti uređaja. Pregovaranje vrši poseban firmware koji takođe rukuje nizom programa za kontrolu celokupnog procesa punjenja.

Ceo protokol ne uključuje samo napajanje, već i prenos podataka. Napadači ovo mogu da iskoriste u svoju korist menjajući određene parametre u procesu koji će dovesti do toga da terminal za napajanje isporuči više napona nego što uređaj može da podnese. Dok se uređaj pregreva, on se ili topi ili eksplodira.

BadPower se može izvesti preko hardvera kada napadač koristi poseban uređaj do priključka za punjenje koji može da napadne firmware u roku od nekoliko sekundi. Kada korisnik priključi uređaj na kompromitovani punjač, proces prenosa podataka izvršiće preopterećenje napajanjem.

Sa druge strane, BadPower može da se izvede i preko zlonamernog koda koji može da modifikuje firmware brzog punjača bez upozoravanja korisnika.

Istraživači su testirali BadPower napade na 35 modela brzih punjača od 234 koja su dostupna na tržištu. Ispostavilo se da je 18 modela od 8 proizvođača podložno napadu. Štaviše, na 11 od njih napad se može izvesti "digitalnim putem".

Srećom, istraživači kažu da se „većina problema sa BadPower može rešiti ažuriranjem firmwarea uređaja“.

Oni su obavestili sve pogođene proizvođače i savetovali ih da vrše stroge provere i ažuriranja.

Ranije je nešto slično BadPower napadu otkrila kompanija Kaspersky Labs. U pitanju je bio malver nazvan Loapi. Malver je mogao da izvrši pet različitih zlonamernih aktivnosti od kojih je jedna mogla da izdeformiše bateriju Android telefona i fizički uništi uređaj.

Izdvojeno

Kako hakeri mogu zloupotrebiti Android obaveštenja za manipulaciju Gemini asistentom

Istraživači kompanije SafeBreach otkrili su bezbednosni propust koji je mogao da omogući napadačima da utiču na ponašanje Google Geminija na And... Dalje

Novi talas fišing napada na korisnike aplikacije Signal: hakeri se predstavljaju kao tehnička podrška

U toku je nova fišing kampanja u kojoj se hakeri predstavljaju kao tim za podršku aplikacije Signal, a cilj napadača je krađa rezervnih kopija raz... Dalje

Premium Deception: 250 lažnih Android aplikacija tajno naplaćivalo premijum servise

Istraživači kompanije Zimperium otkrili su višemesečnu Android kampanju pod nazivom Premium Deception, u kojoj je korišćeno gotovo 250 lažnih a... Dalje

Apple: prošle godine u App Store-u blokirano 2,2 milijarde dolara transakcija povezanih sa prevarama

Apple je saopštio da je tokom 2025. godine sprečio više od 2,2 milijarde dolara potencijalno sumnjivih transakcija u App Store-u, dok je ukupan izn... Dalje

Kampanja Trapdoor: više od 450 Android aplikacija korišćeno za prevare sa oglasima

Istraživači kompanije HUMAN otkrili su novu kampanju prevara sa oglasima pod nazivom Trapdoor, koja je ciljala korisnike Android uređaja koristeći... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a