Android malver SmsSecurity koristi TeamViewer da bi hakeri mogli da kontrolišu inficirane uređaje

Mobilni telefoni, 06.12.2016, 08:30 AM

Sajber kriminalci šire Android malver maskiran u aplikaciju za generisanje jednokratnih lozinki za aplikacije banaka, koji krade korisnička imena i lozinke i instalira aplikaciju TeamViewer QuickSupport koja omogućava napadačima da preuzmu kontrolu nad inficiranim telefonima.

ANDROIDOS_FAKEBANK.OPSA je deo dvogodišnje kampanje distribucije malvera nazvane "Operacija Emmental".

Kriminalci koji stoje iza ove kampanje su aktivni od početka godine, kada su malver krili u drugoj aplikaciji za generisanje jednokratnih lozinki, a u maju su počeli su da zaključavaju uređaje dok su praznili bankovne račune žrtava. Srećom, verzija malvera koja je koristila ovu taktiku ciljala je samo ruske banke i nikada se nije pojavila u drugim delovima sveta.

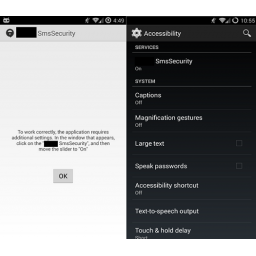

Najnovija verzija ove pretnje krije se u aplikaciji SmsSecurity, koja se reklamira kao aplikacija koje može generisati jednokratne pristupne kodove za bankovne račune.

Znajući da su im istraživači za petama, ovog puta kriminalci su preduzeli zaštitne mere i uveli provere kako bi sprečili istraživače da pokreću aplikaciju u Android emulatoru.

Za razliku od većine Android malvera koji su fokusirani na to da smetaju korisnicima prikazujući im iskačuće prozore sve dok ne dobiju administratorska prava, ovaj malver želi da korisnik omogući usluge Accessibility (Pristupačnost).

Razlog je to što ih malver može koristiti da bi kasnije dobio adminismtratorska prava. U maju ove godine, stručnjaci Symanteca upozorili su na dolazeći trend malicioznih aplikacija za Android koje zloupotrebljavaju ovu funkciju.

Kada maliciozna aplikacija SmsSecurity dobije administratorska prava, ona tek onda ima moć neophodnu za prikupljanje korisničkih imena i lozinki koje šalje komandno-kontrolnom serveru.

Istraživači kompanije Trend Micro kažu da aplikacija cilja korisnike banaka u Asutriji, Mađarskoj, Rumuniji i Švajcarskoj. Imena banaka čiji su korisnici u opasnosti su: Aargauische Kantonalbank, Bank Austria, Banque Cantonale de Fribourg, BKB Bank, Credit Suisse, Erste Bank, Glarner Kantonalbank, Luzerner Kantonalbank, Ober Bank, Obwaldner Kantonalbank, Raiffeisen Bank, Schaffhauser Kantonalbank, Volksbank i Zürcher Kantonalbank.

Novi trik kojim je naoružana nova verzija malvera je mogućnost preuzimanja aplikacije TeamViewer QuickSupport na telefone žrtava.

Koristeći prednost koju joj daju administratorska prava i pristup uslugama pristupačnosti, malver pokreće TeamViewer sesiju, čita lokalni ID i šalje ga C&C serveru, da bi omogućio napadačima da se povežu sa inficiranim telefonima.

Ovo je samo jedan od najnovijih trikova grupe koja je odgovorna za Operaciju Emmental, a istorija njihovog dosadašnjeg delovanja pokazuje da će oni verovatno naći nove, ingeniozne načine za infekciju telefona korisnika.

Izdvojeno

Google najavio nova upozorenja na Androidu za nepoznate uređaje za praćenje

Google će ažurirati upozorenja za nepoznate uređaje za praćenje koja bi vlasnicima Android uređaja trebalo da olakšaju njihovo otkrivanje, najav... Dalje

Ove lažne ponude za posao kriju bankarskog trojanca za Android

.jpg)

Tim istraživača Zlabsa iz kompanije Zimperium otkrio je sofisticiranu mobilnu phishing kampanju (Mishing) koja distribuira novu varijantu bankarskog... Dalje

Špijunski malver za Android imitira popularnu aplikaciju sa Google Play

Istraživači Citizen Lab-a otkrili su novi malver za Android analizirajući softver koji je ruska Federalna služba bezbednosti (FSB) instalirala na ... Dalje

Niko nije bezbedan: zloglasni špijunski softver Pegaz pronađen na telefonima ''običnih'' ljudi

Moćni špijunski softver Pegaz mogao bi biti rašireniji nego što se ranije mislilo. Mobilna bezbednosna platforma iVerify otkrila je sedam infekci... Dalje

Novi Android bankarski trojanac krade lozinke za aplikacije banaka i kripto-berze

Istraživači iz kompanije Cleafy otkrili su novog Android bankarskog trojanca pod nazivom „DroidBot“ koji krade podatke za prijavljivanje... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a