Android ima novu ranjivost zbog koje je više od milijardu pametnih telefona podložno napadima

Mobilni telefoni, 27.05.2020, 11:00 AM

Sećate li se Strandhogga? Reč je o ranjivosti Androida koju zlonamerne aplikacije mogu iskoristiti da se maskiraju u neku drugu aplikaciju instaliranu na uređaju kako bi korisnicima prikazivale lažni interfejs, i prevarile ih da daju osetljive informacije.

Kada su krajem prošle godine objavljeni detalji o ovoj ranjivosti, istraživači su takođe potvrdili da neki napadači već iskorišćavaju ovu ranjivost za krađu podataka za prijavu (korisničkih imena i lozinki) za bankovne i druge naloge, kao i da bi špijunirali aktivnosti korisnika.

Isti tim norveških istraživača koji je otkrio Strandhogg, ove nedelje je otkrio detalje o novoj ranjivosti (CVE-2020-0096) koja utiče na Android operativni sistem, i koja bi mogla da omogući napadačima da izvrše mnogo sofisticiraniju verziju Strandhogg napada.

Nova ranjivost, “Strandhogg 2.0”, utiče na sve Android uređaje, osim onih sa najnovijom verzijom, Android Q/10, mobilnog operativnog sistema, koja se, nažalost, nalazi na samo 15-20% Android uređaja, što znači da su svi ostali Android pametni telefoni, a reč je o stotinama miliona uređaja, podložni napadima.

Strandhogg 2.0 je u suštini ranjivost povišenih privilegija koja omogućava hakerima pristup gotovo svim aplikacijama.

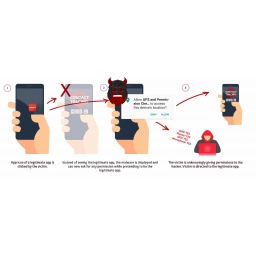

Kada korisnik dodirne ikonu legitimne aplikacije, malver koji koristi Strandhogg ranjivost može presresti i preoteti ovu aktivnost/zadatak kako bi korisniku prikazao lažni interfejs umesto da se pokrene prava aplikacija.

Međutim, za razliku od StrandHogg 1.0 kojim se može napasti samo jedna po jedna aplikacija, ova nova ranjivost može omogućiti napadačima da „jednim pritiskom na dugme istovremeno napadaju gotovo svaku aplikaciju na datom uređaju“, a sve to ne zahteva prethodnu konfiguraciju za svaku ciljanu aplikaciju.

StrandHogg bezbednosni propust potencijalno je opasan zbog toga što:

→ je skoro nemoguće da korisnici primete napad;

→ zato što se može preoteti interfejs za bilo koju aplikaciju instaliranu na ciljanom uređaju bez potrebe za konfiguracijom;

→ može se tražiti bilo koja dozvola na uređaju;

→ može se iskoristiti bez root pristupa;

→ zato što funkcioniše na svim verzijama Androida, osim Q;

Pored krađe podataka za prijavu preko uverljivog ali lažnog ekrana, malver takođe može značajno proširiti svoje mogućnosti varajući korisnike da mu daju osetljive dozvole na uređajima, predstavljajući se kao legitimna aplikacija.

“Koristeći StrandHogg 2.0, napadači nakon što se instalira zlonamerna aplikacija na uređaju, mogu pristupiti privatnim SMS porukama i fotografijama, ukrasti podatke za prijavu žrtava, pratiti GPS kretanje, snimati telefonske razgovore i špijunirati preko kamere telefona i mikrofona“, rekli su istraživači. “Malver koji koristi StrandHogg 2.0 takođe će biti teže otkriti antivirusnim i sigurnosnim skenerima i kao takav predstavlja značajnu opasnost za krajnjeg korisnika”, rekli su istraživači.

Oni su prijavili Googleu novu ranjivost u decembru prošle godine.

Nakon toga, Google je pripremio zakrpu i u aprilu je podelio sa proizvođačima pametnih telefona, koji su od ovog meseca počeli da isporučuju ispravke softvera svojim korisnicima.

Iako ne postoji efikasan i pouzdan način za blokiranje ili otkrivanje napada ovog tipa, korisnici ipak mogu primetiti takve napade ako primete da se događa sledeće:

→ aplikacija na koju ste već prijavljeni traži prijavu,

→ iskačući prozori ne sadrže ime aplikacije,

→ aplikacija traži dozvole koje joj ne trebaju ili koje ne bi trebalo da traži,

→ tasteri i linkovi u korisničkom interfejsu ne rade ništa kada se klikne na njih,

→ back dugme za povratak na prethodno ne radi kako se očekuje.

Izdvojeno

Kako hakeri mogu zloupotrebiti Android obaveštenja za manipulaciju Gemini asistentom

Istraživači kompanije SafeBreach otkrili su bezbednosni propust koji je mogao da omogući napadačima da utiču na ponašanje Google Geminija na And... Dalje

Novi talas fišing napada na korisnike aplikacije Signal: hakeri se predstavljaju kao tehnička podrška

U toku je nova fišing kampanja u kojoj se hakeri predstavljaju kao tim za podršku aplikacije Signal, a cilj napadača je krađa rezervnih kopija raz... Dalje

Premium Deception: 250 lažnih Android aplikacija tajno naplaćivalo premijum servise

Istraživači kompanije Zimperium otkrili su višemesečnu Android kampanju pod nazivom Premium Deception, u kojoj je korišćeno gotovo 250 lažnih a... Dalje

Apple: prošle godine u App Store-u blokirano 2,2 milijarde dolara transakcija povezanih sa prevarama

Apple je saopštio da je tokom 2025. godine sprečio više od 2,2 milijarde dolara potencijalno sumnjivih transakcija u App Store-u, dok je ukupan izn... Dalje

Kampanja Trapdoor: više od 450 Android aplikacija korišćeno za prevare sa oglasima

Istraživači kompanije HUMAN otkrili su novu kampanju prevara sa oglasima pod nazivom Trapdoor, koja je ciljala korisnike Android uređaja koristeći... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a